(ISC)2 INSPIRING A SAFE AND SECURE CYBER WORLD

CISSP တစ်ယောက်ဖြစ်လာပြီဆိုရင် လိုက်နာဖို့အတွက် (ISC)2 ကနေချမှတ်ထားတဲ့ Code of Ethics တွေရှိပါတယ်။ အဲဒါတွေကတော့ အောက်ကဖော်ပြထားတဲ့ အချက် ၄ ချက်ပါ။

* Protect society, the common good, necessary public trust and confidence, and the infrastructure.

* Act honorably, honestly, justly, responsibly, and legally.

* Provide diligent and competent service to principles.

* Advance and protect the profession.

အဲဒီအချက်တွေအထဲကမှ ပထမဆုံး အချက်ဟာ အင်တာနက်တို့ အွန်လိုင်းတို့ လို့ခေါ်တဲ့ Cyber World အတွင်းမှာ ဖြစ်ပေါ်လာနိုင်တဲ့ ပြဿနာ အများစုကို ကာကွယ်ဖို့၊ ကူညီဖို့၊ ဒီကိစ္စတွေကို သေသေချာချာ မသိသေးတဲ့သူတွေ၊ နားမလည်သေးတဲ့ ကလေးငယ်တွေ၊ အိုင်တီနဲ့ ရင်းနှီးမှုမရှိတဲ့ လူကြီးတွေကို ကိုယ် တတ်နိုင် တဲ့ အပိုင်းကနေ အသိပညာပေးဖို့၊ မိမိပတ်ဝန်းကျင်က Cyber World နဲ့ ထိတွေ့ နေတဲ့ သူတွေကို ကာကွယ်ပေးဖို့ ဆိုတဲ့ အချက်ဖြစ်ပါတယ်။ ဒါဟာ ကျွန်တော်တို့ မြန်မာနိုင်ငံလို အင်တာနက်ကို အရှိန်အဟုန် နဲ့ ထိတွေ့လာတဲ့ နိုင်ငံမျိုး၊ နေရာမျိုးအတွက် အလွန်အရေးကြီးပါတယ်။ ကျွန်တော်တို့ ထက် အရင်ရှေ့ ရောက် နေတဲ့ နိုင်ငံတွေမှာတောင် Cyber Bullying တွေ၊ Cyber Crime တွေကြောင့် ပြဿနာတွေ ဖြစ်ပေါ် နေတာ နေ့စဉ်နဲ့ အမျှပါပဲ။ အလုပ်တွေမှာလည်း အိုင်တီလုံခြုံရေးကို တာဝန်ယူထားရတဲ့ အဖွဲ့ အစည်းတွေ ကလည်း ဝန်ထမ်းတွေကို အမြဲလိုလို သတိပေး၊ ပညာပေးတွေ လုပ်နေပါတယ်။ အဲဒါတွေကို တွေ့မြင်မိတိုင်း ကျွန်တော့်တို့ နိုင်ငံက အိုင်တီ၊အင်တာနက်ကို ဖုံးတွေက တဆင့် စတင်ရင်းနှီးလာစဖြစ်တဲ့ ကလေးတွေ၊ လုကြီးတွေအတွက် စိုးရိမ်ပူပန်မိပါတယ်။ လူငယ် လူရွယ်တွေ မှာလည်း တချို့ က အိုင်တီကို သိကြပေမယ့် လုံခြုံရေးအသိအနေနဲ့ မသိသေးတာတွေကိုလည်း တွေ့ရပါတယ်။ ဒါကြောင့် အင်တာနက် အွန်လိုင်း သုံးတော့မယ် ဆိုရင် သိထားသင့်တဲ့ လုံခြုံရေးဆိုင်ရာ အသိပေးချက်တွေကို လေ့လာထားသင့်ပါတယ်။

The Internet is a great place to learn, shop, and connect with friends and family, but it can also be dangerous. Learn how to protect yourself from sneaky predators, identity thieves, and online scammers.

ဘယ်လိုလေ့လာရမလဲ၊ ဘာတွေဖတ်ရမလဲဆိုရင်တော့ (ISC)2 ကနေ ပြင်ဆင်ပေးထားတဲ့ ဆိုဒ်တစ်ခုဖြစ်တဲ့ https://safeandsecureonline.org ကနေလေ့လာနိုင်ပါတယ်။ အဲဒီမှာ အင်တာနက် အသုံးပြုနေတဲ့ သူတွေအတွက် သိထားသင့်တဲ့ အချက်တွေကို အုပ်စုခွဲထားပြီး သိသင့်သလို ဖော်ပြထားပါတယ်။ ကလေးတွေအတွက်ဆိုရင်လည်း စိတ်ဝင်စားလာအောင် ဂိမ်းတွေ၊ ကာတွန်းပုံပြင်လေးတွေ အနေနဲ့ ဖော်ပြထားပြီး ပေးလိုတဲ့အဓိကအချက်တွေကို ကလေးတွေ မှတ်မိအောင် လုပ်ပေးထားပါတယ်။

ကလေးတွေအတွက်

https://safeandsecureonline.org/children/

40% of children have chatted online with a stranger. The online chats have the potential to turn into dangerous situations. This is where you come in.

မိဘတွေ၊ အုပ်ထိမ်းသူတွေအတွက်

https://safeandsecureonline.org/parents-guardians/

လူကြီးများအတွက်

https://safeandsecureonline.org/seniors/

အိုင်တီ၊ အင်တာနက်နဲ့ ဆိုရှယ်မီဒီယာ (Facebook) အကြောင်းတွေကို နားလည်ပြီးသား လူငယ်လူရွယ်တွေ အနေနဲ့လည်း ဒီအထောက်အကူပြု အချက်အလက်တွေကို အသုံးပြုပြီးတော့ ကိုယ့်ရဲ့ ကလေး၊ အဖိုးအဖွား လူကြီးတွေကိုလည်း ပြောပြ ရှင်းပြပေးဖို့တိုက်တွန်းလိုပါတယ်။ ဒါမှသာ အင်တာနက်၊ ဆိုရှယ်မီဒီယာ ကနေ တဆင့် ကိုယ့်ရဲ့ တကယ့်အပြင်က ကိုယ့်ဘဝထဲကို ဝင်ရောက်လာနိုင်တဲ့ မလိုလားအပ်တဲ့ ကိစ္စတွေကို တားဆီးပေးနိုင်မှာဖြစ်ပါတယ်။ ကျောင်းတွေ၊ အသင်းအဖွဲ့တွေ အနေနဲ့လည်း Volunteers တွေအဖြစ် ကိုယ့်ရဲ့ ပတ်ဝန်းကျင်ကို မျှဝေပေးသင့်ပါတယ်။ ကျွန်တော့် အနေနဲ့လည်း လိုအပ်လို့လာခေါ်ရင် Volunteer အဖြစ် လာရောက်ပေးဖို့ကြိုးစားပေးပါမယ်။

တတ်နိုင်သလောက် မိမိရဲ့ ပတ်ဝန်းကျင်ကို ကူညီကြရင်း Cyber World ထဲမှာလုံခြုံစိတ်ချစွာ လေ့လာ သင်ယူ ဆက်သွယ်နိုင်ကြပါစေ။

ကိုဖြိုး

Sunday 28 May 2017

Monday 22 May 2017

ISIS on XR

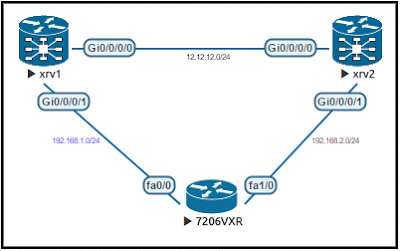

XR ပေါ်မှာ Configuration ရေးတဲ့ ပုံစံဟာ သက်ဆိုင်တဲ့ Protocol အောက်၊ Address-family အောက်မှာ ရေးလေ့ရှိတဲ့ အတိုင်း ISIS ဟာလည်း သူနဲ့ သက်ဆိုင်တဲ့ Config တွေကို protocol အောက်မှာတင် အကုန်ရေးလို့ ရပါတယ်။ ထုံးစံအတိုင်း Neighbor Up/Down Status ကို ကြည့်ဖို့ရာအတွက်လည်း သီးသန့်ရေးပေးရပါတယ်။ အဲလိုမှ မဟုတ်ရင် မမြင်ရပါဘူး။ သီအိုရီကတော့ အတူတူပါပဲ ဒါပေမယ့် LinkState ခြင်း အတူတူ OSPF ကိုသာ အသုံးများကြတာမို့ သိပ်ရင်းနှီးမှု မရှိပါဘူး။ SP environment မှာသာ မြင်တွေ့ရလေ့ရှိတဲ့ IOS XR လိုပါပဲ။ အခုနောက်ပိုင်းတော့ Fabric ကြောင့် Enterprise ဖက်ကိုပါ ဆက်နွယ်လာပြီ ဖြစ်ပါတယ်။ လွယ်ကူအောင် Single Level နဲ့ Level 2 သီးသန့် LAB တစ်ခုအဖြစ်နဲ့ စမ်းကြည့်တာပေါ့။

Level 2 ဟာ OSPF နဲ့ ယှဉ်ကြည့်ရင် Backbone area နဲ့ သွားတူတာကြောင့် Route တွေဖလှယ်ရာမှာ လွယ်ကူပါတယ်။ ဒါပေမယ့် Backbone Area လို့တော့ မသုံးပါဘူး။ Level 2 router တွေတိုက်ရိုက်ချိတ်ဆက်ထားတာပဲဖြစ်ပါတယ်။ Level 1 ကတော့ OSPF က NSSA နဲ့တူသလို Intra-area သီးသန့်ပါ။ Level 2 route တွေကိုလက်မခံပဲ Default route အဖြစ်နဲ့သာ အပြင်ကိုထွက်ပါတယ်။ L2 route တွေလိုချင်ရင်တော့ Redistribution သပ်သပ်လုပ်ရပါတယ်။ ISIS မှာပြောတဲ့ Area က NET Address မှာပါတဲ့ Area အစိတ်အပိုင်းကိုပြောတာဖြစ်ပါတယ်။ IS IS တခုနဲ့တခု ဆက်သွယ်ဖို့ရာအတွက် လိုအပ်တဲ့ တခုတည်းသော address လို့ ဆိုရင်လည်းရပါတယ်။ NET (Network Entity Title) ဆိုတာကတော့ OSPF မှာဆိုရင် Router ID နဲ့တူပါတယ်။ NSAP address တခုဖြစ်ပြီး IDP နဲ့ DSP ဆိုပြီးခွဲထားပါတယ်။ ISIS router တွေရဲ့ နောက်ဆုံး NSEL က 0 ပါ။

ဥပမာ

49.0001.1111.1111.1111.00

Area address = 49.0001

System ID = 1111.1111.1111

NSEL = 00

အသေးစိတ်ကိုတော့ NSAP အကြောင်းရေးထားတာကို သေချာဖတ်ကြည့်မှ နားလည်ပါလိမ့်မယ်။

Neighbor ဖြစ်ဖို့ရန်အတွက် Level တူရပါတယ်။ Network Type အနေနဲ့ Broadcast နဲ့ Point to point နှစ်မျိုးသာရှိပါတယ်။ OSPF လိုအများကြီး မရှိပါဘူး။ Broadcast Network မှာ OSPF DR အစား DIS ဆိုတာရှိပါတယ်။ BDR တော့ မရှိပါဘူး။ Basic Configuration အနေနဲ့တော့ သိပ်ပြီးရှုပ်ထွေးမှုမရှိပါဘူး။ NET အပြင် ဘယ် Level မှာအလုပ် လုပ်မလဲ၊ ဘယ် address-family မှာသုံးမလဲ ထည့်ရေးရပါတယ်။

RP/0/0/CPU0:XRV2#conf t

RP/0/0/CPU0:XRV2(config)#router isis xrv

RP/0/0/CPU0:XRV2(config-isis)# net 49.1212.0000.0000.0002.00

RP/0/0/CPU0:XRV2(config-isis)#interface Loopback0

RP/0/0/CPU0:XRV2(config-isis-if)# passive

RP/0/0/CPU0:XRV2(config-isis-if)#address-family ipv4 unicast

RP/0/0/CPU0:XRV2(config-isis-if-af)#

RP/0/0/CPU0:XRV2(config-isis-if-af)#interface GigabitEthernet0/0/0/0

RP/0/0/CPU0:XRV2(config-isis-if)#circuit-type level-2-only

RP/0/0/CPU0:XRV2(config-isis-if)#address-family ipv4 unicast

RP/0/0/CPU0:XRV2(config-isis-if-af)#interface GigabitEthernet0/0/0/1

RP/0/0/CPU0:XRV2(config-isis-if)# circuit-type level-2-only

RP/0/0/CPU0:XRV2(config-isis-if)#address-family ipv4 unicast

RP/0/0/CPU0:XRV2(config-isis-if-af)#commit

Neighbor/ Adjacency ကြည့်ဖို့အတွက်။ ဒီမှာမြင်ရတဲ့ SNPA ဟာ Neighbour router interface ရဲ့ MAC ပါ။ Neighbour ဟာ IP ပေါ်မှာ အလုပ်လုပ်တာမဟုတ်ပဲ DataLink Layer ကနေလုပ်သွားတာကို သတိပြုရပါမယ်။

RP/0/0/CPU0:XRV2#sh isis neighbors

IS-IS xrv neighbors:

System Id Interface SNPA State Holdtime Type IETF-NSF

XRV1 Gi0/0/0/0 5000.0001.0001 Up 27 L2 Capable

VXR Gi0/0/0/1 ca03.22bd.001c Up 8 L2 Capable

RP/0/0/CPU0:XRV2#sh isis adjacency

IS-IS xrv Level-1 adjacencies:

System Id Interface SNPA State Hold Changed NSF IPv4 IPv6

BFD BFD

IS-IS xrv Level-2 adjacencies:

System Id Interface SNPA State Hold Changed NSF IPv4 IPv6

BFD BFD

XRV1 Gi0/0/0/0 5000.0001.0001 Up 26 00:05:50 Yes None None

VXR Gi0/0/0/1 ca03.22bd.001c Up 8 00:04:25 Yes None None

Total adjacency count: 2

RP/0/0/CPU0:XRV1#sh int g0/0/0/0 | i bia

Hardware is GigabitEthernet, address is 5000.0001.0001 (bia 5000.0001.0001)

Route တွေကြည့်ဖို့အတွက်။

RP/0/0/CPU0:XRV2#sh route ipv4 isis

i L2 1.1.1.1/32 [115/10] via 12.12.12.1, 00:04:10, GigabitEthernet0/0/0/0

i L2 3.3.3.3/32 [115/10] via 192.168.2.2, 00:02:52, GigabitEthernet0/0/0/1

i L2 192.168.1.0/24 [115/20] via 192.168.2.2, 00:02:52, GigabitEthernet0/0/0/1

[115/20] via 12.12.12.1, 00:02:52, GigabitEthernet0/0/0/0

IOS မှာဆိုရင်

VXR#sh isis neighbors

Tag xrv:

System Id Type Interface IP Address State Holdtime Circuit Id

XRV1 L2 Fa0/0 192.168.1.1 UP 23 VXR.01

XRV2 L2 Fa1/0 192.168.2.1 UP 26 VXR.02

VXR#sh clns neighbors

Tag xrv:

System Id Interface SNPA State Holdtime Type Protocol

XRV1 Fa0/0 5000.0001.0002 Up 27 L2 IS-IS

XRV2 Fa1/0 5000.0002.0002 Up 23 L2 IS-IS

VXR#sh ip route isis

1.0.0.0/32 is subnetted, 1 subnets

i L2 1.1.1.1 [115/10] via 192.168.1.1, 00:10:23, FastEthernet0/0

2.0.0.0/32 is subnetted, 1 subnets

i L2 2.2.2.2 [115/10] via 192.168.2.1, 00:03:01, FastEthernet1/0

12.0.0.0/24 is subnetted, 1 subnets

i L2 12.12.12.0 [115/20] via 192.168.2.1, 00:03:01, FastEthernet1/0

[115/20] via 192.168.1.1, 00:03:01, FastEthernet0/0

အခုလောက်ဆို ISIS ကို သိပ်မစိမ်းတော့ဘူးတော့ ယူဆပါတယ်။

ကိုဖြိုး

Sunday 7 May 2017

eve

ဒီတော့ စမ်းသပ်တဲ့ LAB တွေနဲ့ အပြင်လုပ်ငန်းခွင်မှာ အသုံးပြုရတဲ့ ပုံစံရဲ့ ကွာခြားမှုဟာ ကျဉ်းမြောင်း လာပါတယ်။ Cisco ဆိုရင် CCIE Exam တစ်ခုလုံးကို တကယ့် ပစ္စည်းတွေနဲ့ သုံးခဲ့ပေမယ့် အခုဆိုရင် အကုန်လုံးကို VM တွေနဲ့ ပြောင်းလဲခဲ့တာကိုတွေ့ရပါတယ်။ Cisco ကိုယ်တိုင်ထုတ်တဲ့ VIRL ဟာဆိုရင်လည်း အလွန်ကောင်းတဲ့ Network Emulator တစ်ခုဖြစ်ပါတယ်။ ဒါပေမယ့် နှစ်စဉ်ကြေး ပေးသုံးရတဲ့ အတွက် အသုံးပြုသူနဲကြပါတယ်။ သူ့လောက်နီးပါး အလုပ်လုပ်နိုင်တဲ့ UNL ကို အသုံးများပါတယ်။ GNS3 မှာလည်း VirtualBox နဲ့ တွဲပြီး VM တွေကို ပေါင်းစပ်ပြီး အသုံးပြုလို့ရပါတယ်။ ဒါပေမယ့် Virtualization အပေါ်မှာ အခြေခံပြီး တည်ဆောက်ထားတဲ့ UNL က ပိုပြီးတော့ လုပ်ဆောင်နိုင်တာ တွေ့ရပါတယ်။ အခုဆိုရင်တော့ UNL ကနေ eve (Emulated Virtual Environment) ဆိုပြီး ထပ်ပြီး မွန်းမံလိုက်တဲ့ အခါမှာတော့ ပိုပြီး ကောင်းလာပါတယ်။ VIRL က Cisco အဓိကဖြစ်ပြီးတော့ eve က တော့ တခြားအမျိုးအစား image များကိုပါ အသုံးပြုလို့ရပါတယ်။

eve မှာ အသုံးပြုလို့ရတဲ့ image တွေကို ဒီမှာကြည့်နိုင်ပါတယ်။

http://www.eve-ng.net/index.php/documentation/supported-images

Cisco နဲ့ Juniper အပြင် တခြားနာမည်ကြီး တံဆိပ်နဲ့ ပစ္စည်းတွေကိုပါ အသုံးပြုလို့ရပါတယ်။ အဲဒီအရာတွေ အားလုံးပေါင်းစပ်ပြီး Enterprise တစ်ခုမှာ လက်တွေ့ သုံးနေတဲ့ Network တစ်ခုပုံစံမျိုးတောင် လုပ်ကြည့် လို့ရပါတယ်။

စတင်အသုံးပြုနိုင်ဖို့အတွက် လုပ်ဆောင်ရတာ အနည်းငယ် အခက်အခဲရှိနိုင်ပေမယ့် သူရဲ့ Documentation အတိုင်း ကြည့်ပြီး လိုက်လုပ်ရင် အဆင်ပြေသွားပါလိ်မ့်မယ်။ လိုအပ်တဲ့ image တွေကို ရှာဖို့တော့ လိုပါ လိမ့်မယ်။ ဒါပေမယ့် အင်တာနက်ပေါ်မှာ နဲနဲလောက် အားစိုက် ရှာလိုက်ရင် ရနိုင်ပါတယ်။ ကွန်ပျူတာ ကတော့ အနဲဆုံး 8GB RAM ရှိမှသာ အဆင်ပြေပါလိ်မ့်မယ်။ အနဲဆုံး 2GB ရှိရင် IOS တွေသုံးလို့ရပြီ ဆိုပေမယ့် အဆင်မပြေလောက်ပါဘူး။ IOS XR လိုအမျိုးအစားတွေ ဆိုရင် ပိုဆိုးပါတယ်။ IOS XR ၂ လုံးကို VMware Workstation ပေါ်မှာ အသုံးပြုတာ RAM 10GB ကျော်အထိသုံးသွားတာတွေ့ရပါတယ်။ ဒါကတော့ Cisco VIRL မှလည်း အတူတူပါပဲ။ Nexus ၂ လုံးလောက်သုံးလိုက်တာနဲ့ 10GB လောက် ရောက်သွား ပါတယ်။ VIRL လိုနှစ်စဉ်ကြေး မပေးရတာကတော့ အကုန်အကျသက်သာစေပါတယ်။ သူရဲ့ အလုပ်အတွက်၊ နောက်ထပ်ရပ်တည် လုပ်ဆောင်မှုတွေ အတွက် Paypal ကနေတော့ အလှုငွေ ထည့်ပေး လို့ရပါတယ်။

How to Guide တွေ How to Video တွေပါ လုပ်ထားပေးတဲ့အတွက်လည်း အဆင်ပြေပါတယ်။ GNS3 နဲ့ VIRL လိုပဲ လုပ်ဆောင်မှုကောင်းပြီး လုပ်ငန်းခွင်အတွက်ရော လေ့လာဖို့အတွက်ပါ အသုံးတည့်တဲ့ Network Emulator တစ်ခုဖြစ်တဲ့ အတွက် စမ်းသပ်အသုံးပြုကြည့်သင့်တယ်လို့ထင်ပါတယ်။ ဒါ့အပြင် အိုင်တီ နယ်ပယ်မှာ ဆက်လက်ရပ်တည် နေမည့် သူတွေအဖို့ Virtualization ရဲ့ အရေးပါပုံ အသုံးတည့်ပုံတွေကို ပိုပြီး မြင်လာနိုင်ပါတယ်။ System သမားပဲဖြစ်ဖြစ် Network သမားပဲ ဖြစ်ဖြစ် Security ဖက်ကပဲ ဖြစ်ဖြစ် Virtualization ကို မသိထားရင် ဆားမပါပဲ ဟင်းချက်ရသလို၊ စားနေရသလို ဖြစ်လာပါလိ်မ့်မယ်။

http://www.eve-ng.net/

ကိုဖြိုး

Subscribe to:

Posts (Atom)